Nachdem wir im ersten Teil dieses Blogposts die 5nine CloudSecurity installiert haben, geht es nun an deren Konfiguration, damit ist zunächst mal die Aufnahme der Hyper-V-Hosts in das Management gemeint. Denn nur durch die Installation des Agenten auf dem Host, ist dieser noch nicht in der Verwaltung drin.

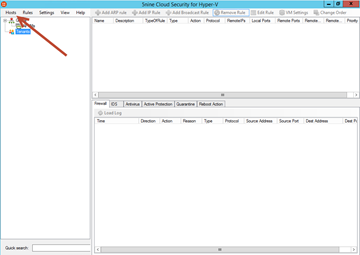

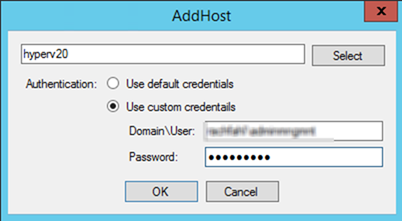

Dies geschieht erst, wenn wir im Management-Client auf den Menüeintrag HOSTS und dann ADD HOST klicken, im Anschluss wird geprüft ob der Agent auf dem Host installiert ist, wird dieser dann aufgenommen und inventarisiert.

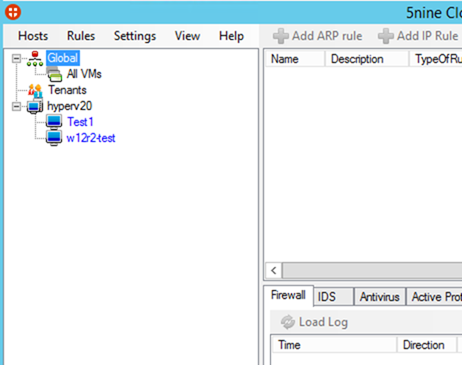

Nun können der Host und die virtuellen Maschinen konfiguriert werden.

Mein Fokus liegt zur Zeit auf dem Virenschutz, weshalb ich mir das an dieser Stelle mal genauer ansehen wollte.

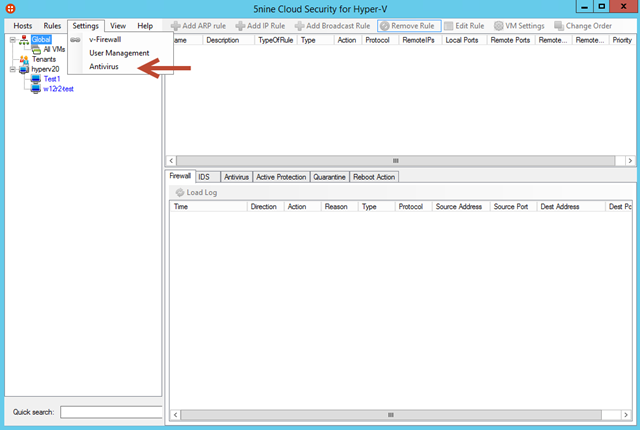

Zunächst müssen die Settings angepasst werden, dazu gehen wir unter Settings auf den Eintrag Antivirus.

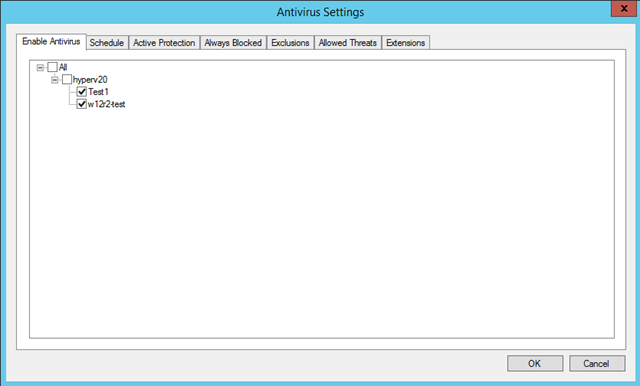

Woraufhin sich das Formular Antivirus Settings öffnet, in dem wir die virtuellen Maschinen für die Antivirus Überwachung auswählen müssen. Ich habe die beiden Testmaschinen entsprechend markiert.

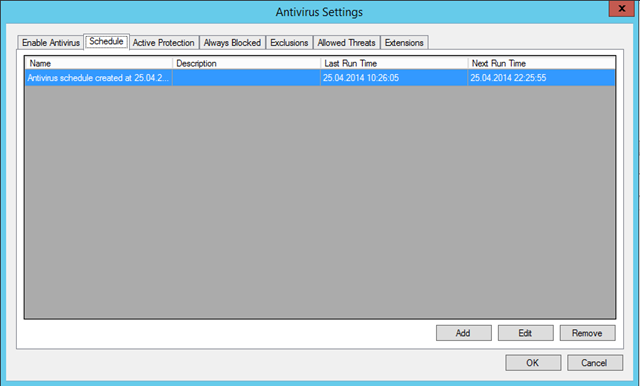

Über den Reiter Schedule können zeitgesteuerte Virenscans der Maschinen eingerichtet werden.

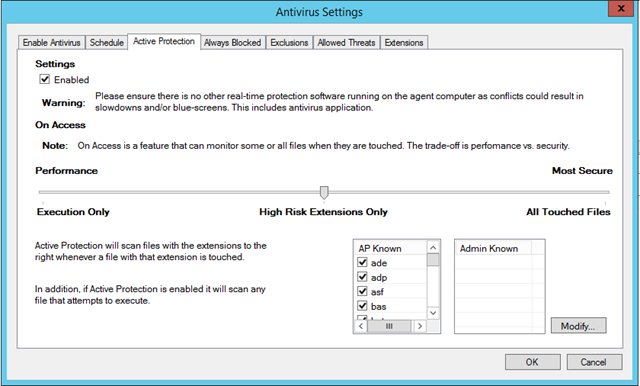

Hinter dem Reiter Active Protection verstecken sich die Einstellungen für, wie der Name schon andeutet, die Realtime-Protection. Hierfür muss aber auf der VM noch der Agent installiert werden! Bietet sich also für Fileserver oder VDI-Szenarien an. Entsprechend können Einstellungen gemacht werden, wie fein der Virenscanner reagieren soll, z.B. sollen nur ausführbare Dateien durchsucht werden oder voreingestellt hoch riskante File-Extensions oder alle benutzen Dateien (dies ist die sicherste Einstellung).

Außerdem können hier Einstellungen zu Dateitypen gemacht werden, die immer geblockt werden sollen, oder Ausnahmen definiert werden.

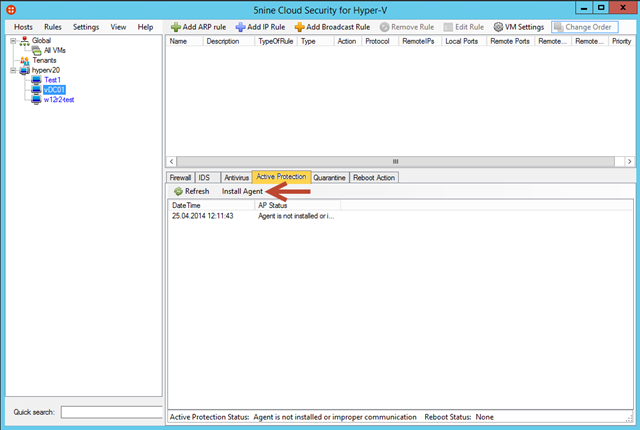

Um den Active Protection –Agent zu installieren klicken wir in der linken Spalte auf die VM, dann Rechts auf den Reiter Aktive Protection, und klicken auf Install Agent. Hierauf hin wird der Schalter kurz grau und dann wieder schwarz, davon aber nicht irritieren lassen, der Agent wird installiert.

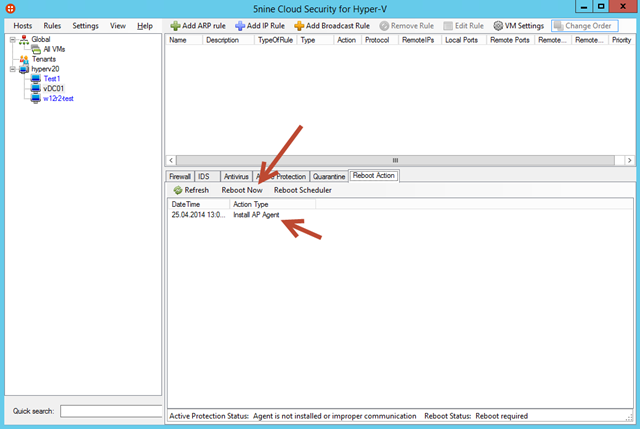

Wenn der Schalter wieder schwarz angezeigt wird, wechseln wir auf den Reiter Reboot Action, wo uns ein Eintrag darauf hinweist, das zum Abschluss der Installation die Ziel-VM neu gestartet werden muss.

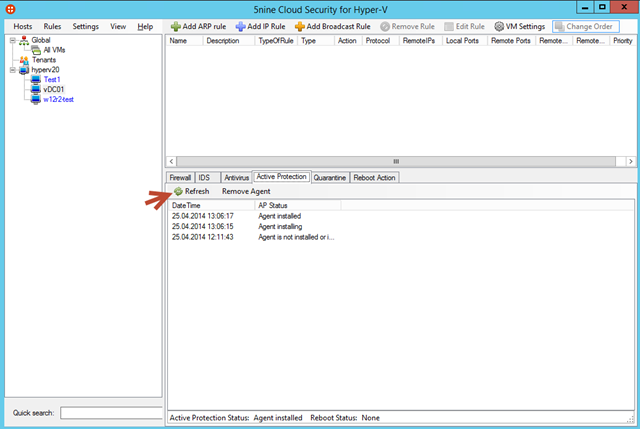

Nachdem die VM gebootet wurde, sehen wir nach einem Klick auf den Refresh-Button, das der Agent korrekt in der VM installiert wurde.

Natürlich verlasse ich mich nicht einfach darauf, das der Eintrag hier stimmt, sondern teste das auch. Hierzu habe ich mir das EICAR-Testfile auf den Client heruntergeladen und auf den Desktop kopiert. Noch bevor ich das File doppelklicken konnte, wurde es jedoch in die Quarantäne verschoben!

Dies habe ich auch mit dem Offline-Scan gemacht, hierbei war ich jedoch etwas enttäuscht, da das Testfile nicht sofort nach dem Scan in die Quarantäne verschoben wurde, sondern dies erst nach einem Reboot der VM geschah. Was jedoch sicherlich für einen Applikationsserver zu verkraften ist, der regelmäßig gebootet wird.